云计算的数据处理和存储支持服务 实现形式与安全威胁

云计算作为现代信息技术的核心支柱之一,其数据处理和存储支持服务在企业数字化转型中发挥着关键作用。这些服务不仅提供了弹性、可扩展的计算资源,还极大地提升了数据管理和应用的效率。本文将重点探讨云计算中数据处理和存储服务的实现形式,并深入分析其面临的安全威胁问题。

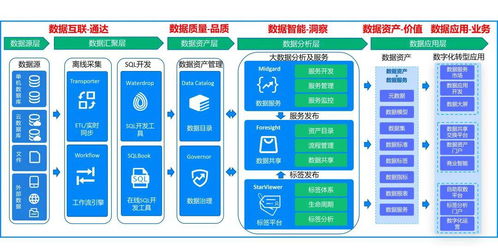

一、云计算数据处理和存储支持服务的实现形式

- 基础设施即服务(IaaS):IaaS 提供虚拟化的计算资源、存储和网络功能。用户可以通过云平台按需获取服务器、存储空间和网络组件,无需投资物理硬件。典型实现包括云存储服务(如 Amazon S3、Google Cloud Storage)和虚拟数据中心。这种形式支持灵活的数据备份、恢复和扩展,适用于大数据处理和分布式存储场景。

- 平台即服务(PaaS):PaaS 在 IaaS 基础上提供应用开发和部署平台,包括数据库管理、数据处理工具和中间件服务。例如,Google BigQuery 和 Azure SQL Database 提供云原生数据仓库和关系型数据库服务,支持实时数据处理和分析。PaaS 简化了数据应用的开发流程,但依赖云服务商的基础设施。

- 软件即服务(SaaS):SaaS 提供基于云的应用程序,用户可通过网络访问数据处理和存储功能,如 Salesforce CRM 或 Dropbox。这些服务通常内置数据管理模块,支持协作和多设备同步,但用户对底层数据控制有限。

- 混合云和边缘计算:结合公有云和私有云,混合云实现数据在本地和云端的动态分配,适用于敏感数据的合规存储。边缘计算则将数据处理推向网络边缘,减少延迟,适用于物联网(IoT)场景,如智能设备的数据实时处理。

这些实现形式通过虚拟化、容器化(如 Docker 和 Kubernetes)和分布式架构,提供了高可用性、可扩展性和成本效益,但同时也引入了新的安全挑战。

二、数据处理和存储支持服务面临的安全威胁

- 数据泄露和未授权访问:云环境的多租户特性可能导致数据隔离失败,攻击者通过漏洞或配置错误获取敏感信息。例如,错误配置的 S3 存储桶曾导致大规模数据泄露事件。弱身份验证和访问控制机制可能让恶意用户冒充合法用户访问数据。

- 数据丢失和可用性问题:云服务依赖网络和硬件基础设施,自然灾害、硬件故障或服务中断可能导致数据永久丢失或无法访问。尽管云提供商通常有备份机制,但人为错误(如误删数据)或供应链攻击仍可能引发问题。

- 合规和法律风险:数据存储在云端可能涉及跨境传输,触犯数据保护法规如 GDPR 或中国的《网络安全法》。企业需确保云服务商符合合规要求,否则可能面临法律处罚和声誉损失。

- 内部威胁和恶意行为:云服务商的内部员工或合作伙伴可能滥用权限,窃取或篡改数据。恶意软件或高级持续威胁(APT)攻击可能渗透云环境,破坏数据完整性。

- 加密和密钥管理漏洞:虽然加密是保护数据的重要手段,但密钥管理不当(如密钥泄露或丢失)可能使加密失效。部分云服务可能未提供端到端加密,导致数据在传输或静态存储时暴露。

- 供应链和第三方风险:云服务依赖于复杂的供应链,包括硬件供应商和软件提供商。任何环节的漏洞都可能被利用,引发连锁安全事件,例如通过第三方应用集成入侵云环境。

云计算的数据处理和存储支持服务通过多样化的实现形式,为企业带来了灵活性和效率,但安全威胁不容忽视。企业应实施多层次的安全策略,包括强化访问控制、定期审计、加密数据和使用可信云服务商,以缓解这些风险。随着技术演进,持续监控和适应新威胁将是保障云数据安全的关键。

如若转载,请注明出处:http://www.xingfuqhd.com/product/13.html

更新时间:2026-05-31 14:47:14